ATM’ler tek tuşla, saniyeler içinde soyuluyor

ATM’ler tek tuşla, saniyeler içinde soyuluyor

Kaspersky Lab uzmanları bir ATMitch vakasını eser miktarda delilden faydalanarak yeniden oluşturdu ve ATM’lerden para çalmanın gizemli bir yolunu keşfetti.

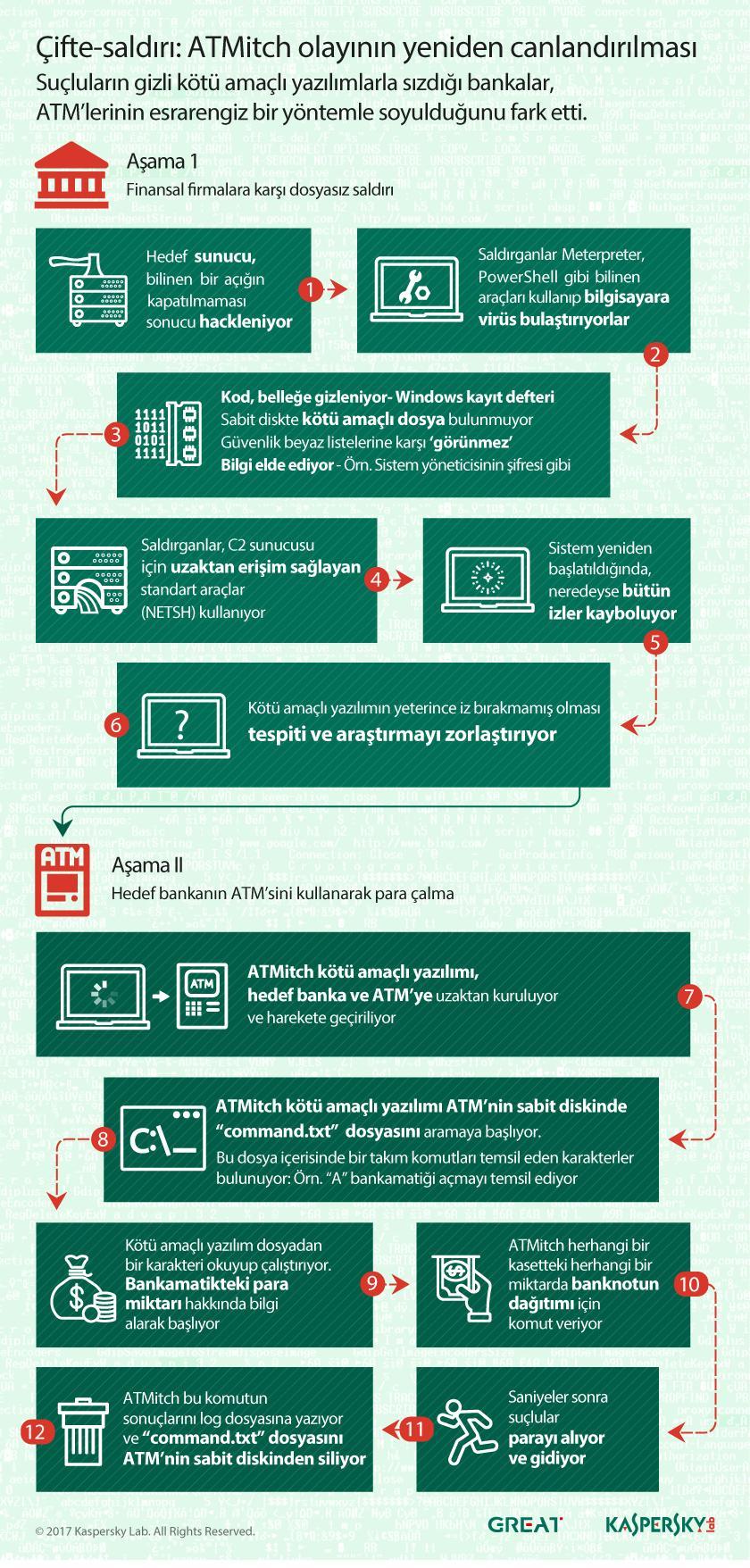

Bir süre önce bir bankanın çalışanları ATM’lerinden birini boşaltılmış olarak buldu. Ne paradan, ne ATM’ye verilmiş fiziksel bir zarardan, ne de zararlı bir yazılımdan eser vardı. Esrarengiz olayı bir süre inceleyen Kaspersky Lab uzmanları, hırsızlık için kullanılan siber suç aletlerini anlamakla kalmayıp, aynı zamanda saldırı sürecini de yeniden canlandırarak bankadaki bir güvenlik ihlalini tespit ettiler.

Kaspersky Lab, Şubat 2017’de bankalara karşı düzenlenen gizemli bir takım ‘dosyasız’ saldırı üzerine yaptığı araştırmanın sonuçlarını yayınladı: saldırganlar banka ağlarına bellek-içi zararlı yazılımlar aracılığıyla giriyordu. Saldırı metodunun detayları ve arkasındaki sebepler ATMitch vakası sayesinde gün yüzüne çıktı.

Kaspersky Lab Kıdemli Güvenlik Araştırmacısı Amin Hasbini, “Kaspersky Lab, saldırıların iş sektöründeki 140’tan fazla şirket ağına etki ettiğini kaydetti. Virüsler, META Bölgesi, Türkiye, Suudi Arabistan, İran, Libya, Pakistan, Tunus, Fas, Mısır, Kenya, Uganda, Kongo ve Tanzanya dahil olmak üzere, toplamda 40 ülkede tespit edildi. ATMich olayları sadece iki ülkede ortaya çıkmış olsa da, saldırganlar hala aktif olabilir. Firmalara sistemlerini kontrol etmelerini, böyle bir saldırının yalnızca RAM, ağ ve kayıt defterinde algılanmasının mümkün olduğunu göz önünde bulundurmalarını ve bu gibi durumlarda, kötü amaçlı dosyaların taranmasına dayalı Yara kurallarının kullanmalarını öneriyoruz. Bu tarz bir saldırıyı engellemek için kapsamlı bir güvenlik yazılımı gerekir. Kaspersky Lab ürünleri bu tarz taktikler kullanan saldırıları başarıyla tespit edebiliyor” dedi.

İnceleme, zararlı yazılım logları içeren iki dosyanın (kl.txt ve logfile.txt) bankanın adli uzmanlarınca ATM’nin sabit sürücüsünden kurtarılıp Kaspersky Lab uzmanlarıyla paylaşılması sonucu başladı. Siber suçluların soygun sonrasında zararlı yazılımı silmiş olması sebebiyle saldırıdan geriye sadece bu iki dosya kalmasına rağmen, uzmanlar eser miktarda sayılabilecek bu verilerle başarılı bir inceleme gerçekleştirebildi.

İstedikleri miktarda parayı birkaç saniyede alıp gidiyorlar

Kaspersky Lab uzmanları, söz konusu log dosyaları içerisinde düz metin halinde tespit ettikleri bir takım bilgi parçalarının yardımıyla halka açık zararlı yazılım havuzlarında kullanılmak üzere ve bir örnek yazılım bulabilmek amacıyla bir YARA kuralı oluşturdu. Temel olarak birer arama dizesi olan YARA kuralları, analistlerin birbiriyle alakalı zararlı yazılım örneklerini bulup, onları gruplamalarına, kategorize etmelerine, sistemlerdeki veya ağlardaki şüpheli faaliyetlerin benzerliklerini temel alarak aralarında bağlantı kurmalarına yardımcı oluyor.

Uzmanlar, kısa bir süre sonra ‘ATMitch’ olarak adlandırılacak olan “tv.dll” zararlı yazılım örneğini buldu. Bu yazılıma daha önce Kazakistan’da ve Rusya’da birer kere olmak üzere sadece iki kere rastlanmıştı.

Söz konusu zararlı yazılım, ATM’lere hedef banka içerisinden uzaktan yüklenip, uzaktan çalıştırılıyor. Bunun için de ATM’lerin uzaktan yönetim sistemi kullanılıyor. ATMitch, ATM’ye yüklenip bağlandıktan sonra meşru bir yazılımmışçasına ATM’yle iletişim kuruyor ve saldırganların bir takım komutlar yürütmesine fırsat veriyor. Mesela ATM’nin kasetleri içerisinde bulunan banknotların sayısı hakkında bilgi toplamalarına, dahası, tek bir tuşla ve istedikleri zaman para çekmelerine izin veriyor.

Suçlular işe genellikle ATM içerisinde ne kadar para olduğuna bakarak başlıyor. Ardından, herhangi bir kasetten, herhangi miktarda banknotun verilmesini sağlayan bir komut gönderebiliyorlar. Bu ilginç şekilde istedikleri miktarda parayı çeken suçlulara sadece parayı alıp gitmek kalıyor. Böyle bir ATM soygunu sadece birkaç saniyede gerçekleşiyor!

ATM soyulduktan sonra zararlı yazılım kendini siliyor.

Arkasında kim var?

Saldırıların arkasında kimin olduğu hala bilinmiyor. Açık kaynaklı zararlı kodların kullanımı, sıradan Windows uygulamaları ve saldırının ilk aşamasında bilinmeyen alan adlarının kullanılması gibi faktörler, saldırılardan sorumlu grubu tespit etmeyi neredeyse imkansız hale getiriyor. Ancak, saldırının ATM aşamasında kullanılan “tv.dll” Rusça bir dil kaynağı içerdiğinden, bu profile uygun gruplar olan GCMAN ve Carbanak gruplarını akıllara getiriyor.

Kaspersky Lab Baş Güvenlik Araştırmacısı Sergey Golovanov, konuyla ilgili olarak şöyle diyor: “Bu tarz saldırılarla mücadele etmek, ilgili kurumu koruyan güvenlik uzmanı tarafında belirli bir takım yetenekler gerektiriyor. Bir ağa başarıyla sızmak ve oradan veri çalmak sadece meşru ve yaygın araçlarla yapılabilir ve suçlular saldırı sonrasında tespit edilmelerini sağlayacak tüm verileri silerek arkalarında hiç iz bırakmayabilirler. Bu sorunları ele alırken, zararlı yazılımların ve fonksiyonlarının analizi için adli bellek incelemeleri konusu giderek önem kazanıyor. Bu vakada da gördüğümüz üzere, dikkatlice yönetilen bir vaka müdahale süreci sayesinde, kusursuzca planlanmış gibi görünen siber suç vakalarını bile çözmek mümkün oluyor.”