ESET Research, Mozilla Ve Windows Sıfırıncı Gün Ve Sıfır Tıklama Güvenlik Açıklarını Keşfetti. Güvenlik Açıklarına Dikkat

ESET Research, Mozilla Ve Windows Sıfırıncı Gün Ve Sıfır Tıklama Güvenlik Açıklarını Keşfetti. Güvenlik Açıklarına Dikkat

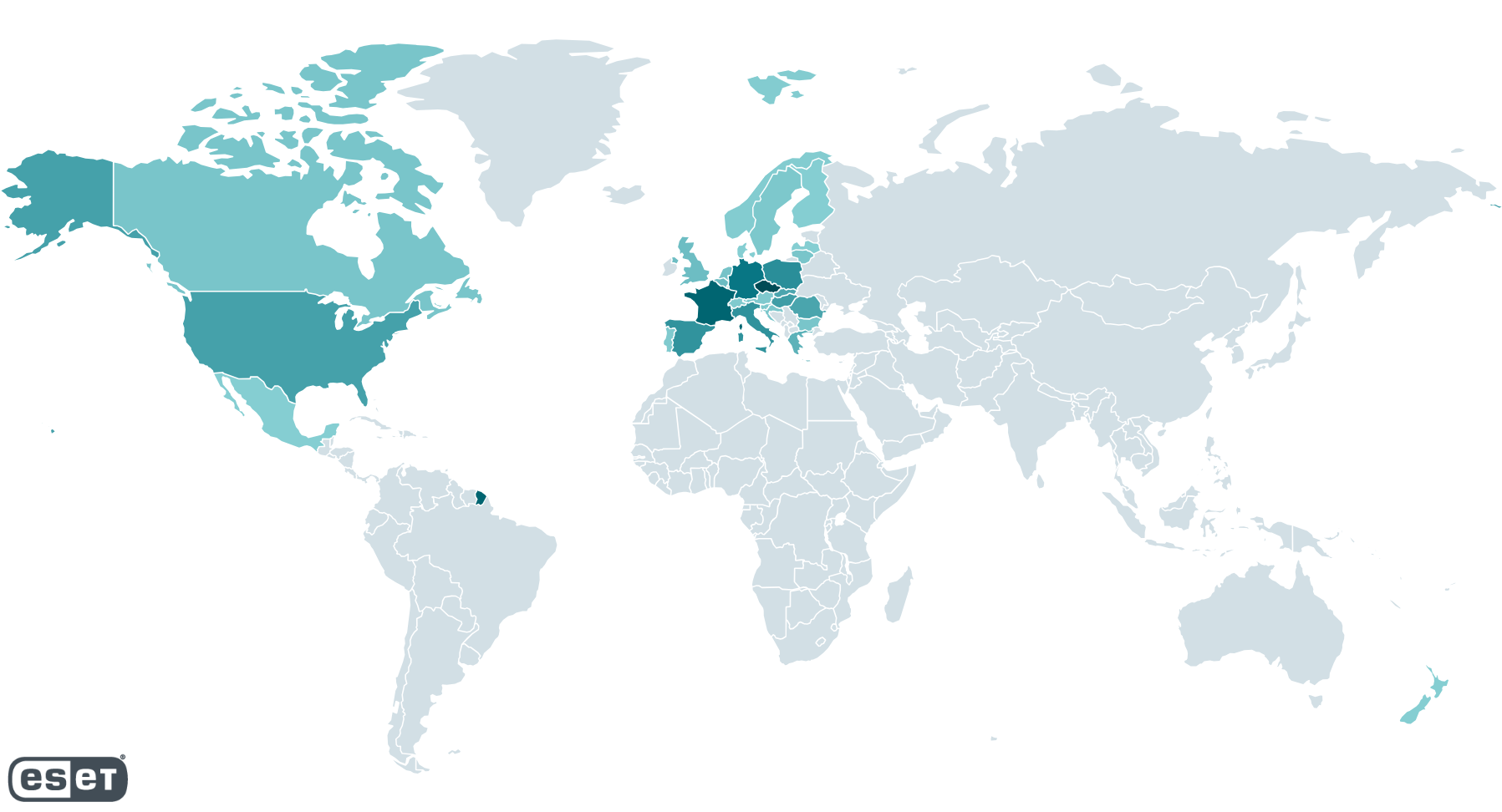

Siber güvenlik şirketi ESET, Rusya'ya bağlı RomCom Gelişmiş kalıcı tehdit (APT) grubu tarafından istismar edilen, biri Mozilla'da diğeri Windows'ta olmak üzere daha önce bilinmeyen iki güvenlik açığı keşfetti. ESET, güvenlik açığını 8 Ekim 2024 tarihinde Mozilla'ya bildirdi; bir gün içinde yamalandı. Windows'ta ortaya çıkarılan ve Firefox'un sanal alanının dışında çalışmasına izin veren bir ayrıcalık yükseltme hatasını Microsoft 12 Kasım 2024 tarihinde bir yama yayımladı. ESET araştırmacıları, Mozilla ürünlerinde daha önce bilinmeyen bir güvenlik açığı olan CVE-2024-9680'in Rusya'ya bağlı APT grubu RomCom tarafından kullanıldığını keşfetti. Yapılan derinlemesine analizler, Windows'ta başka bir sıfır gün güvenlik açığını ortaya çıkardı: CVE-2024-49039 olarak atanan bir ayrıcalık yükseltme hatası. Başarılı bir saldırıda, bir kurban açığı içeren bir web sayfasına göz atarsa bir düşman herhangi bir kullanıcı etkileşimi gerekmeden (sıfır tıklama) keyfi kod çalıştırabilir, bu durumda RomCom'un arka kapısının kurbanın bilgisayarına yüklenmesine yol açar. Grup tarafından kullanılan arka kapı, komutları yürütme ve kurbanın makinesine ek modüller indirme yeteneğine sahip. ESET Research tarafından 8 Ekim'de keşfedilen Mozilla ile ilgili kritik güvenlik açığı, 0 ile 10 arasında bir ölçekte 9,8 CVSS puanına sahip. RomCom, 2024 yılında Ukrayna ve diğer Avrupa ülkelerinin yanı sıra Amerika Birleşik Devletleri'nde de etkili oldu. ESET telemetrisine göre, 10 Ekim 2024'ten 4 Kasım 2024'e kadar, istismarı barındıran web sitelerini ziyaret eden potansiyel kurbanlar çoğunlukla Avrupa ve Kuzey Amerika'da bulunuyordu.

Siber güvenlik şirketi ESET, Rusya'ya bağlı RomCom Gelişmiş kalıcı tehdit (APT) grubu tarafından istismar edilen, biri Mozilla'da diğeri Windows'ta olmak üzere daha önce bilinmeyen iki güvenlik açığı keşfetti. ESET, güvenlik açığını 8 Ekim 2024 tarihinde Mozilla'ya bildirdi; bir gün içinde yamalandı. Windows'ta ortaya çıkarılan ve Firefox'un sanal alanının dışında çalışmasına izin veren bir ayrıcalık yükseltme hatasını Microsoft 12 Kasım 2024 tarihinde bir yama yayımladı. ESET araştırmacıları, Mozilla ürünlerinde daha önce bilinmeyen bir güvenlik açığı olan CVE-2024-9680'in Rusya'ya bağlı APT grubu RomCom tarafından kullanıldığını keşfetti. Yapılan derinlemesine analizler, Windows'ta başka bir sıfır gün güvenlik açığını ortaya çıkardı: CVE-2024-49039 olarak atanan bir ayrıcalık yükseltme hatası. Başarılı bir saldırıda, bir kurban açığı içeren bir web sayfasına göz atarsa bir düşman herhangi bir kullanıcı etkileşimi gerekmeden (sıfır tıklama) keyfi kod çalıştırabilir, bu durumda RomCom'un arka kapısının kurbanın bilgisayarına yüklenmesine yol açar. Grup tarafından kullanılan arka kapı, komutları yürütme ve kurbanın makinesine ek modüller indirme yeteneğine sahip. ESET Research tarafından 8 Ekim'de keşfedilen Mozilla ile ilgili kritik güvenlik açığı, 0 ile 10 arasında bir ölçekte 9,8 CVSS puanına sahip. RomCom, 2024 yılında Ukrayna ve diğer Avrupa ülkelerinin yanı sıra Amerika Birleşik Devletleri'nde de etkili oldu. ESET telemetrisine göre, 10 Ekim 2024'ten 4 Kasım 2024'e kadar, istismarı barındıran web sitelerini ziyaret eden potansiyel kurbanlar çoğunlukla Avrupa ve Kuzey Amerika'da bulunuyordu.

Windows’ta açık giderildi

8 Ekim 2024 tarihinde ESET araştırmacıları CVE-2024-9680 güvenlik açığını keşfetti. Firefox'taki animasyon zaman çizelgesi özelliğindeki bir use-after-free hatasıdır. Mozilla bu açığı 9 Ekim 2024 tarihinde kapattı. Derinlemesine analiz, Windows'ta başka bir sıfır gün güvenlik açığını ortaya çıkardı: Kodun Firefox'un sanal alanının dışında çalışmasına izin veren ve şimdi CVE 2024 49039 olarak atanan bir ayrıcalık yükseltme hatası. Microsoft bu ikinci güvenlik açığı için 12 Kasım 2024 tarihinde bir yama yayımladı. 8 Ekim'de keşfedilen CVE-2024-9680 güvenlik açığı, Firefox, Thunderbird ve Tor Browser'ın savunmasız sürümlerinin tarayıcının kısıtlı bağlamında kod yürütmesine izin veriyor. Windows'ta daha önce bilinmeyen ve CVSS puanı 8.8 olan CVE-2024-49039 açığı ile zincirleme olarak, oturum açan kullanıcı bağlamında keyfi kod çalıştırılabilir. İki sıfırıncı gün açığının bir araya getirilmesi RomCom'a kullanıcı etkileşimi gerektirmeyen bir istismar olanağı sağlamıştı. Bu karmaşıklık seviyesi, tehdit aktörünün gizli yetenekler elde etme veya geliştirme niyetini ve araçlarını göstermektedir. Ayrıca başarılı istismar girişimleri RomCom arka kapısını yaygın bir kampanya gibi görünen bir şekilde teslim etti. Hedefli siber casusluk

Hedefli siber casusluk

RomCom (Storm-0978, Tropical Scorpius ya da UNC2596 olarak da bilinir), seçilmiş iş sektörlerine karşı fırsatçı kampanyalar ve hedefli casusluk operasyonları yürüten Rusya'ya bağlı bir grup. Grubun odak noktası, daha geleneksel siber suç operasyonlarına paralel olarak istihbarat toplayan casusluk operasyonlarını da içerecek şekilde değişmiştir. ESET, 2024 yılında RomCom'un Ukrayna'da devlet kurumlarına, savunma ve enerji sektörlerine, ABD'de ilaç ve sigorta sektörlerine, Almanya'da hukuk sektörüne ve Avrupa'da devlet kurumlarına yönelik siber casusluk ve siber suç operasyonlarını keşfetti. Her iki güvenlik açığını da keşfeden ESET araştırmacısı Damien Schaeffer "Tehlike zinciri, potansiyel kurbanı istismarı barındıran sunucuya yönlendiren sahte bir web sitesinden oluşuyor ve istismarın başarılı olması durumunda, RomCom arka kapısını indiren ve çalıştıran kabuk kodu çalıştırılıyor. Sahte web sitesinin bağlantısının nasıl dağıtıldığını bilmiyoruz ancak sayfaya savunmasız bir tarayıcı kullanılarak ulaşılırsa bir yük bırakılır ve kurbanın bilgisayarında kullanıcı etkileşimi gerekmeden çalıştırılır. Mozilla'daki ekibe çok duyarlı oldukları için teşekkür etmek ve bir gün içinde bir yama yayımlamak için etkileyici iş ahlaklarını vurgulamak istiyoruz.” dedi. Her iki güvenlik açığı da sırasıyla Mozilla ve Microsoft tarafından giderildi.