ShadowPad: Saldırganlar yüzlerce büyük şirketin kullandığı yazılıma arka kapı gizledi

ShadowPad: Saldırganlar yüzlerce büyük şirketin kullandığı yazılıma arka kapı gizledi

Kaspersky Lab uzmanları dünya çapında yüzlerce büyük şirket tarafından kullanılan bir sunucu yönetimi yazılımına yerleştirilmiş bir arka kapı keşfetti. Arka kapı aktif hale getirildiğinde saldırganlara daha fazla zararlı modülü sisteme indirme veya veri çalma imkanı sunuyor. Kaspersky Lab’ın söz konusu yazılımın sağlayıcısı olan NetSarang’ı uyarmasının ardından, şirket zararlı kodu yazılımından kaldırdı ve müşterileri için bir güncelleme yayınladı.

Shadowpad bugüne kadar bilinen en büyük tedarik zinciri saldırılarından biri olarak karşımıza çıkıyor. Eğer bu kadar hızlı bir şekilde fark edilip gerekli yama yapılmasaydı, potansiyel olarak dünya çapında yüzlerce kuruluşu hedef alabilirdi.

Her şey Kaspersky Lab’ın Küresel Araştırma ve Analiz Ekibi’nin (GReAT) 2017 Temmuz ayında iş ortaklarından biri olan bir finans kuruluşundan bir haber almasıyla başladı. Kuruluşun güvenlik uzmanları, finansal işlemlerin işlenmesinde kullanılan bir sunucudan gelen bazı şüpheli DNS (alan adı sunucusu) talepleri konusunda endişeleniyordu. Yapılan incelemeler sonucunda, söz konusu taleplerin kaynağının güvenilir bir şirket tarafından üretilmiş olan ve finansal hizmetler, eğitim, telekomünikasyon, üretim, enerji ve taşımacılık gibi sektörlerde faaliyet gösteren yüzlerce şirket tarafından kullanılan bir sunucu yönetimi yazılımı olduğu anlaşıldı. En endişe verici olan bulgu ise, yazılımın sağlayıcısı olan şirketin, yazılımı bu tür talepler göndermek üzere tasarlamamış olmasıydı.

Kaspersky Lab’ın yaptığı incelemelerin devamında, şüpheli taleplerin aslında söz konusu yazılımın güncel bir sürümünün içerisine gizlenmiş olan zararlı bir modülün faaliyetlerinden kaynaklandığı anlaşıldı. Zararlı modül, enfekte olmuş bir yazılım güncellemesinin yüklenmesini takiben, belirli bir takım alan adlarına (kendi komuta ve kontrol sunucusuna) sekiz saatte bir DNS talepleri göndermeye başlıyordu. Talepler, kurbanın sistemi hakkında temel bilgiler içeriyordu. Saldırganların söz konusu sistemi kayda değer bulması durumunda, komuta sunucusu yanıt verip, saldırılan bilgisayara kendisini sessizce konuşlandıran tam teşekküllü bir arka kapı platformunu faaliyete geçiriyordu. Ardından, saldırganların talebi üzerine, arka kapı daha fazla zararlı kodu sisteme indirip yürütmeye hazır oluyordu.

Yapılan keşfin ardından Kaspersky Lab araştırmacıları NetSarang’ı uyararak, yazılım için hızlı bir şekilde bir güncelleme yayınlamasını sağladı.

Zararlı modülün şimdiye kadar bazı Hong Kong’da faaliyete geçtiği görüldü, fakat Kaspersky Lab araştırmacılarına göre dünya çapında birçok sistemde, özellikle de en son güncellemenin yüklenmemiş olduğu durumlarda pasif bir şekilde bekliyor olabilir.

Saldırganlar tarafından kullanılan araçları, teknikleri ve prosedürleri inceleyen Kaspersky Lab uzmanları, Winnti APT adlı Çince konuşan siber casusluk grubunun kullandığı PlugX zararlı yazılımının varyantlarına işaret eden bazı benzerlikler ortaya çıkardı. Bu bilgi, her şeye rağmen, olanları bu grup ile ilişkilendirmek için yeterli görülmüyor.

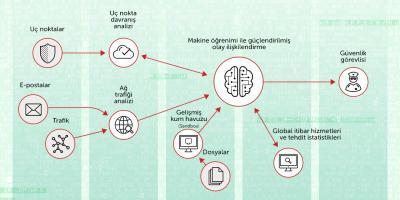

Kaspersky Lab Küresel Araştırma ve Analiz Ekibi’nden Igor Soumenkov, olanlar hakkında şöyle dedi: “ShadowPad, başarılı bir tedarik zinciri saldırısının ne kadar tehlikeli ve geniş çaplı olabileceğinin bir örneği. Saldırganlara sunduğu erişim ve veri toplama fırsatları göz önünde bulundurulduğunda, büyük ihtimalle tekrarlanacak ve başka bir yaygın kullanılan yazılım bileşeninden faydalanacak. Neyse ki NetSarang uyarımızın ardından hızlı davranarak bir yazılım güncellemesi yayınladı ve böylece yüzlerce müşterisini veri hırsızlığı saldırılarından korudu. Yine de bu örnek, büyük şirketlerin, ağ faaliyetlerini gözlemleyerek anormallikleri tespit edebilen gelişmiş çözümler kullanması gerektiğini gösteriyor. Böylece saldırganlar zararlı yazılımlarını başka bir yazılımın içine gizleyebilecek kadar gelişmiş olsa dahi, zararlı faaliyetlerin farkına varabilirler.”

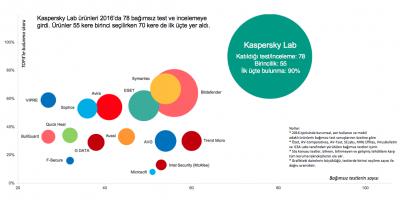

Tüm Kaspersky Lab ürünleri ShadowPad’i “Backdoor.Win32.ShadowPad.a” adıyla tespit ediyor ve koruma sağlıyor.

Kaspersky Lab, kullanıcılarına bir an önce NetSarang yazılımının zararlı modülü içermeyen en güncel sürümünü kullanmalarını ve sistemlerinde sıradışı alan adlarına gönderilen DNS talepleri olup olmadığına bakmalarını öneriyor. Zararlı modülün kullandığı sunucu alan adlarının bir listesine ve söz konusu arka kapı ile ilgili daha fazla teknik bilgiye Securelist’teki blog yazısından ulaşılabiliyor.