YA PARANI-YA CANINI!

YA PARANI-YA CANINI!

Ticaretin doğuşundan bu yana suçlular varlıklara sahip olanlardan kolay bir kar elde etmenin ve o sırada teknolojiden en iyi şekilde yararlanmanın yollarını aradılar. Örneğin, 17. yüzyılda, İngiltere, taşınabilir çakmaktaşı tabanca icadıyla birleşmiş bir ticaret sınıfı arasında otobüs seyahatindeki büyüme, otoyolcuyu ortaya çıkardı.

Dijital çağımızda, çevrimiçi ortamda iş yapan şirketler çeşitli siber dolandırıcılık biçimlerinin hedeflediği verileri bulurlar.

Suçluların işinizden nasıl kâr elde etmek istediklerini anlamak için, yalnızca sistemlerinizi aktif olarak kullanan tehditleri tespit etmeye ve bunlara yanıt vermeye odaklanamazsınız. Sizi hedef alan siber suçlu çeteler ve operasyonlarını nasıl yürüttükleri hakkında tehdit istihbaratı toplamalısınız.

Düşmanını tanımak!

Verizon’un 2018 Veri İhlali Araştırma Raporu, organize suçta yapılan onaylanmış ihlallerin yüzde 60’ından fazlasını oluşturuyordu.

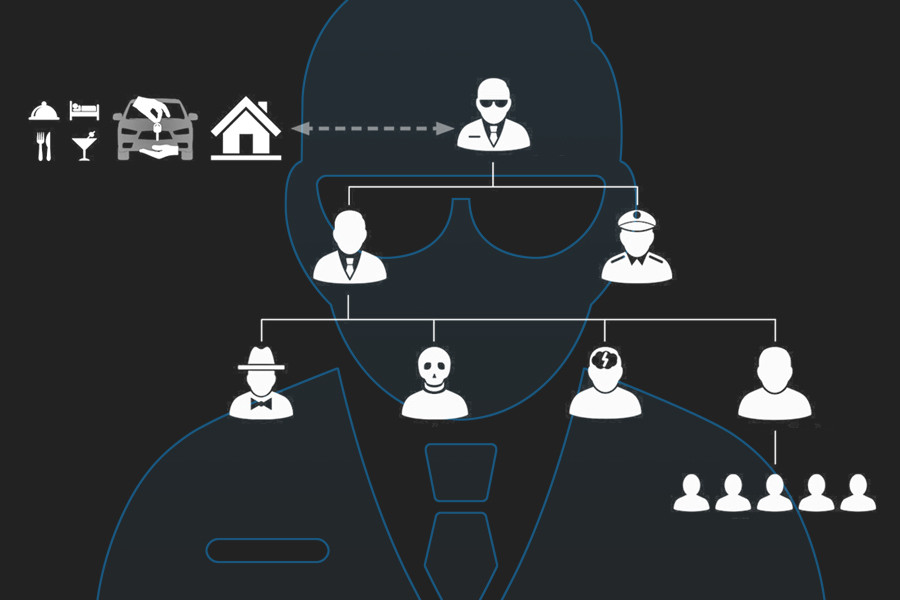

Bu veri, karanlık suçlu topluluklardan Recorded Future tarafından toplanan istihbaratla uyum içindedir ve organize suç gruplarının (OCG'ler) işletmeleri ve bireyleri dolandırmak için serbest çalışan bilgisayar korsanları kullandığını göstermektedir. Bu gruplar aynı şekilde meşru işletmeler gibi, dolandırıcılık planlarını oluşturmak, işletmek ve sürdürmek için ekip olarak çalışan üyeler hiyerarşisi ile birçok şekilde çalışır.

Tipik bir OCG, tek bir beyin tarafından kontrol edilir. Grup, kara para aklamayı düzenlemek için finans endüstrisinde geniş bağlantıları olan bankacıları, sahte belgelerden ve sahte evrakları destekleyen sahtekarları, operasyonların teknik yönlerini denetleyen profesyonel proje yöneticilerini, kod yazan yazılım mühendislerini ve yetenekli korsanları içerebilir. Bazı gruplar bilgi toplama ve karşı istihbarat operasyonları yürüten eski kanun uygulayıcıları içerir.

Bu siber suçlu toplulukların üyeleri, gerçek hayatta güçlü bağlara sahip olma eğilimindedir ve genellikle sosyal gruplarının saygı duyulan üyeleridir. Kesinlikle kendilerini sıradan sokak suçluları olarak görmüyorlar. Gündelik gangsterlerle yolları geçiyor, gölgelerde kalmayı tercih ediyorlar ve kolluk kuvvetlerinden ve yerel mafya şubelerinden dikkat çekmekten kaçınıyorlar. Bununla birlikte, aynı anda birden fazla otomatik vezne makinesinden para çekmeyi içerenler gibi çok sayıda insan gerektiren programlar, işini yapan “görevlilieri” işe alan ve yöneten bir dizi aracı içerebilir.

Suç Toplulukları ve Darkweb!

Sadece nadiren bir siber saldırıyı tek bir bireysel çalışan izolasyon sistemine bağlayabilirsiniz. Gelişmiş saldırılar tipik olarak çok çeşitli beceri ve araçlar ile fidye, phishing ve diğer teknik cihazlar ile sosyal mühendislik tekniklerini kullanan kampanyaları başlatabilen ve destekleyebilen bir altyapıya ihtiyaç duyar.

Bugün, tüm bu ürün ve hizmetler sofistike bir yer altı ekonomisinde bir fiyat karşılığında satın alınabilir veya kiralanabilir. Siber suçlular, bilgisayar korsanları ve bunların suçluları, bilgi alışverişinde bulunur ve derin ağda (arama motorları tarafından erişilemeyen alanlarda) ve karanlık ağda (yalnızca özel yazılımla erişilemeyen alanlarda) yasadışı faaliyetlerle ilgili işlemler yapar ve bilgi alışverişinde bulunur.

Geçitli Topluluklar!

Tüm siber suçlular, teknik olarak karanlık ağ-darkweb olarak adlandırılacak olanlarda münhasıran çalışmazlar. Bazıları oldukça standart bir tartışma panosuna dayanan, bir oturum açma işleminin arkasında şifrelenmiş topluluklar inşa eder ve işlerini yürütmek için Jabber ve Telegram gibi teknolojiler kullanır.

Bu yeraltı ağının aday üyeleri, aktif katılımcılar tarafından sohbet odalarında ve forumlarda kabul edilmeden önce onaylanır. Giriş ücreti, 50 ABD Doları ile 2,000 ABD Doları arasında değişen bir ücret ödemek zorunda kalabilirler. Bir forumda potansiyel üyelerin 100.000 $ 'dan fazla para yatırması gerekmektedir.

Bir güç - ve bir zayıflık!

Karanlık ağ-darkweb ve suçlu topluluklar, güçlerini ve erişimlerini çoğaltan bilgiye, araçlara, altyapıya ve sözleşme hizmetlerine erişmelerini sağlayarak siber suçluları ve OCG'leri güçlendirmektedir. Bununla birlikte, bu topluluklar da bir zayıflıktır çünkü sahtekarlık planlarını öngörmek ve yenmek için kullanılabilecek tehdit istihbaratını sağlamak için izlenebilirler.

Dolandırıcılık Önleme için Noktaların Bağlanması

Yeraltı suç topluluklarından toplanan tehdit istihbaratı, özellikle bu istihbarat teknik yayınlar ve göstergeler de dahil olmak üzere yüzey ağından gelen bilgilerle ilişkilendirildiğinde, tehdit oyuncularının motivasyonları, yöntemleri ve taktikleri hakkında bir penceredir.

Gerçekten bağlamsallaştırılmış tehdit istihbaratının gücü, çok çeşitli kaynaklardan gelen verileri nasıl bir araya getirebileceği ve farklı bilgi parçaları arasında nasıl bağlantı kurabileceği ile gösterilmektedir.

Örneğin, yeni bir kötü amaçlı yazılım türevi hakkındaki haberleri istihbarata dönüştürmek için aşağıdaki bağlamsal bilgiler kullanılabilir:

Suçlu grupların bu ürünü ortamda kullandığına dair kanıtlar

Darkweb üzerinde satılmaya hazır, kötü amaçlı yazılım kullanarak kitleri kullanan raporlar,

Yararlanma kitleri tarafından hedeflenen güvenlik açıklarının kurumunuzda bulunduğunun doğrulanması

Kurumunuzun ve varlıklarınızın doğrudan bahsettiği darkweb ve suçlu toplulukları izleyin. Bu sözler genellikle hedefleme veya olası ihlalleri gösterir. Ancak, endüstrinizi ve faaliyetlerinizi gösterebilecek diğer daha az spesifik terimleri de izler. Riski bu şekilde değerlendirmek için tehdit istihbaratını kullanmak, savunmanız hakkında daha fazla güven verir ve daha iyi kararlar almanıza yardımcı olur.

Kullanım örneği: Ödeme dolandırıcılığı

Ödeme sahtekarlığı terimi, siber suçluların riskli ödeme verilerinden kar elde ettiği çok çeşitli teknikleri kapsar. Kart detaylarını toplamak için kimlik avı kullanabilirler. Daha karmaşık saldırılar, aynı hedefi gerçekleştirmek için e-ticaret sitelerini veya satış noktası sistemlerini tehlikeye atabilir. Kart verilerini aldıktan sonra suçlular (genellikle sayı paketleri halinde) yeniden satabilir ve kesilerek gidebilirler.

Tehdit istihbaratı, ödeme sahtekarlığı ile ilgili yaklaşmakta olan saldırıların erken uyarısını sağlayabilir. Suç toplulukları, yapıştırma siteleri ve ilgili ödeme kartı numaraları, banka tanımlayıcı numaraları veya finansal kurumlara yapılan özel referanslar için diğer forumlar gibi kaynakları izlemek, kurumunuzu etkileyebilecek suç işlemlerinde görünürlük sağlayabilir.

Diğer riskli kişisel bilgiler ve kurumsal fikri mülkiyet türleri de muazzam bir içsel değere sahip olabilir. Son örnekler arasında, ödünç verilmiş tıbbi kayıtlar, klonlanmış ve ödüllendirilmiş hediye kartları ve Netflix, Uber gibi hizmetler için “ödeme” için çalınan kimlik bilgileri bulunmaktadır.

Hack ile ilgili ihlallerin yüksek bir yüzdesi, çalınan veya zayıf şifrelerden yararlanır. Siber suçlular düzenli olarak siteleri ve darkwebe yüklemek veya yeraltı pazarlarında satışa sunmak için büyük miktarda kullanıcı adı ve parola önbelleği yüklerler. Bu veri dökümleri, kurumsal e-posta adreslerini ve şifrelerini ve ayrıca diğer siteler için giriş bilgilerini içerebilir.

Bu tür istihbarat için dış kaynakların izlenmesi, yalnızca sızdırılmış referanslara değil, aynı zamanda kurumsal verilerin ve mülkiyet kodunun potansiyel ihlallerine de görünürlüğünüzü önemli ölçüde artıracaktır.

Kullanım örneği: Metin yazma ve sahte alanlar

Typosquatting, bir şirketin alan adındaki karakterlerin neredeyse aynı alan adlarına değiştirilmesini içerir; örneğin example.com exanple.com olabilir. Saldırganlar, hedef kuruluşların URL'lerinden farklı olarak binlerce etki alanını, şüpheliden tamamen kötü amaçlıya kadar çeşitli nedenlerle tek bir karakterle kaydedebilir. Bu değiştirilmiş etki alanı adlarını kullanan hileli web siteleri yasal web sitelerine benzeyecek şekilde oluşturulmuştur. Sahtekarlık alanları ve web siteleri, şirket çalışanlarına veya müşterilere yönelik hazırlık kampanyaları, sulama delikli saldırıları ve arabayla indirme saldırıları için kullanılabilir.

Yeni kayıtlı phishing ve yazım hatası alanlarına gerçek zamanlı olarak uyarılmak, siber suçlular için markanızı kimliğine bürünen kullanıcıları dolandırmak için kullanabilecekleri pencereyi daraltır. Bu kötü niyetli altyapı tanımlandıktan sonra, tehdidi etkisiz hale getirmek için bir çıkarma hizmeti kullanabilirsiniz.

Suç forumlarının ve pazar yerlerinin her türlü gizli işlemin kolaylaştırılması için iyi bilindiğini zaten gördük. Ancak bu kanallar, suçlu yabancıların özel alanı değildir. Recorded Future’a ait bir raporda, şirket içerdekilerin suçlu aktörlere erişiminin ve çalışanların ve yüklenicilerin ceza altındaki yeraltına nasıl istihdam edildiğinin reklamı anlatılmaktadır. İçerdekiler, sahtekarlık makinelerinde, perakende kasa hizmetlerinden, dolandırma işlemlerine, banka çalışanlarının hırsızlıklarını kolaylaştırmaya kadar oldukça faydalıdır. Detay için: “İçeriden Finansal Hizmetlere Yönelik Tehdit: Dış İstihbaratla Kanıtları Açığa Çıkarma” raporunu okuyun.

Platin Bilişim